Firmalara 2016’da yılında onarılması mümkün olmayan zararlar veren fidye yazılımlar, 2017’de işletim sistemini ele geçiren versiyonları ile çok daha etkili olacak.

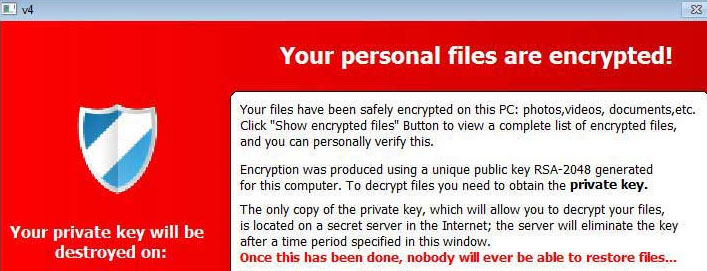

Son yıllarda siber saldırganların ana silahı haline gelen fidye yazılımlar, 2016’da küresel iş dünyasını darmadağın ettikten sonra 2017’de daha güçlü saldırılar yapmak için gelişmeye devam ediyor. Geride kalan iki yıllık süreç içinde, fidye yazılımlar (ransomware) bilgisayarınızdaki belli dosyaları kilitlemenin ötesine geçerek kişisel ve finansal bilgileri çalmak için özelleşen saldırı unsurları haline geldi. Bugüne kadar birçok türü deşifre edilmesine rağmen gelişmeye devam eden fidye yazılımlar, 2017’de mağdurlarını ilk günlerdeki gibi sadece iki opsiyona zorunlu bırakabilir: Fidyeyi öde veya tüm bilgilerini kaybet.

Üniversite ve hastaneler ana hedefler

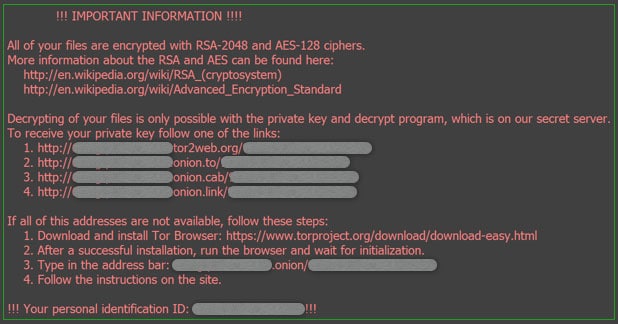

Malwarebytes firması tarafından hazırlanan ‘State of Malware Report 2017’ raporuna göre, karşımıza çıkacak yeni nesil fidye yazılımlar Master Boot Record’a işleyebilecek. Fidye yazılım bilgisayarınızdaki bilgilerin adresini saklayan bölüme sızdıktan sonra, bilgisayarınızı açtığınızda bir kilit ekranına yönlendiriyor. Ekranda PC’deki tüm bilgilerinizin ele geçirildiği, dosyalarınıza yeniden erişmek ve işletim sistemini kullanabilmek için ödeme yapmanız gerektiği beliriyor. Reddetmeniz halinde, siber saldırganlar bilgilerinizi siliyor veya sizi çaresiz durumla baş başa bırakıyor.

Fidye yazılımlar geçtiğimiz yıl patlama yaşadı. Malwarebytes’ın ABD, Britanya, Almanya ve Kanada’da 5,400 IT çalışanı ve yöneticisi katılımıyla hazırladığı 2016 raporunda, küresel alanda firmaların yüzde 40’ının fidye yazılım tehididi yaşadığı belirlendi. Fidye yazılım saldırılarının yüzde 78’i son nokta güvenliğinde (firewall, disk şifreleme, mobil güvenlik, VPN vb.) yaşanırken, yüzde 46’sı e-mail tabanlı phishing ve benzeri saldırılarda gerçekleşti. Gelinen noktada, her 5 spam mailden biri fidye yazılım tuzağına dönüşmüş durumda.

Siber saldırganların 2016’da gerçekleştirdiği küresel fidye yazılım saldırılarında özellikle hastane ve üniversite gibi kurumları hedef aldığı dikkat çekti. Kötü niyetin boyutunu açıkça gözler önüne seren bu hedefler, ele geçirilen bilgilerin eksiklikliğinde operasyonlarını sürdürme imkanları olmadığı için saldırganlara yüklü miktarlarda paralar ödediler. Rapora göre saldırganların yüzde 60’ı 1,000 dolar üzerinde fidye isterken, yüzde 20’si 10,000 doların üzerine çıktı. Geri kalan yüzde 20’lik kesimde ise fidye miktarları 150,000 dolar ve üzerine fırladı.

Saldırı türleri giderek artıyor

Güvenlik araştırmacılarının sadece 2016’nın ikinci çeyreğinde kataloğa eklediği fidye yazılım çeşidi 400’ün üzerinde. Kasım 2016 itibariyle, internette gezinen kötü amaçlı yazılımların neredeyse üçte ikisi fidye yazılımlardan oluşuyordu. Fidye yazılımlardaki artış ise yüzde 267 olarak belirlendi. Siber saldırganların gözünde cazibesini yitirmeye başlayan reklam dolandırıcılığı yazılımları ise ikinci sırada yer aldı. Buna rağmen her 10 kötü amaçlı yazılımdan sadece birini temsil ediyorlar.

Tablonun daha da endişe verici tarafı, fidye yazılımları kullanan saldırganların hiçbir kodlama yeteneğine sahip olmasının gerekmemesi. Bir DDoS saldırısı gibi birçok kötü amaçlı yazılım saldırısı gerçekleştirmek için belli bir kodlama bilgisi gerekirken, yeni nesil fidye yazılımları saldırganın ödemeyi alana dek bilgilerinizi rehin tutmasına izin veriyor.

Fidye yazılımlar bir yılda %267 artış gösterdi.

Hangi saldırılar en çok kullanılıyor?

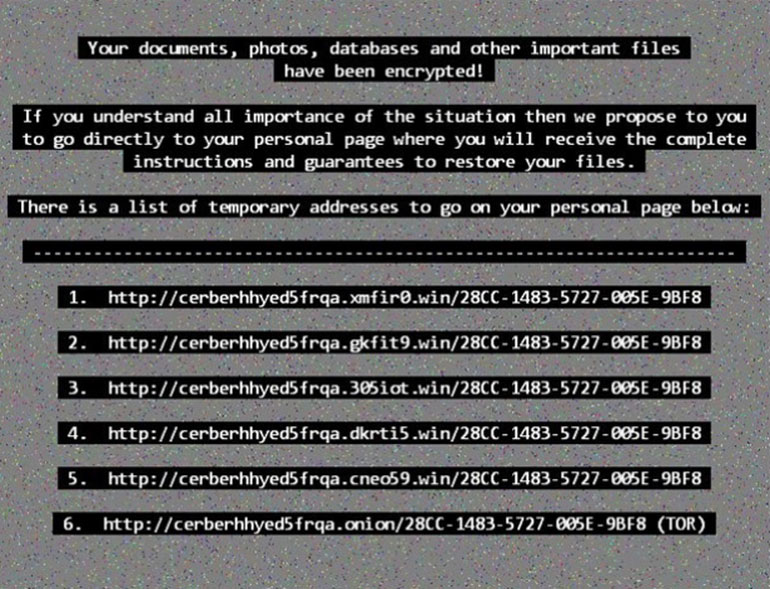

Yüzlerce fidye yazılım arasından 2016’yı silip sürüpen üç tanesi şunlar: TeslaCrypt, Locky ve Cerber.

Geçtiğimiz yılın ilk yarısında fazlasıyla etkili olan TeslaCrypt, Haziran 2016’da ana deşifre anahtarının yayınlanması ile devre dışı kaldı. Cerber ve Locky, TeslaCrypt’ten boşalan yeri hemen doldurdu. Sadece Temmuz 2016’da 150,000’den fazla Windows kullanıcısını etkileyen Cerber, bu başarısını dark web’e borçlu. Yazılımın üreticileri, dark web’de sattıkları Cerber’den elde edilen fidyenin yüzde 40’ını yazılımın kodunu kullanan diğer saldırganlarla paylaştı.

Kasım 2016’da en çok kullanılan ikinci fidye yazılım haline gelen Locky ise yılbaşı döneminde yaşadığı durgunluğa rağmen gücünden 2017 ile tekrar kendini göstermeye başladı.

En çok hangi ülkeler pataklandı?

Fidye yazılımlardan 2016’da en çok hasar Batı ülkelerinde gerçekleşti. Birinci sırada ABD yer alırken, ikinci sırada Almanya yer aldı. Bu ülkeleri İtalya, Britanya ve Fransa takip etti.

Batı ülkelerinin ana hedef olması ise güvenlik araştırmacılarına göre sürpriz değil. Yukarıda bahsi geçen tüm ülkelerin teknoloji altyapıları güçlü olduğu gibi politik sebeplerden dolayı da hedef haline geliyorlar. Siber güvenlikçilere göre özellikle Doğu Avrupa kökenli suç örgütleri bu ülkeleri hedef alıyor.

Malwarebytes raporunda yer alan bir detay, geçmişte yaşanan Rusya odaklı tartışmaları yeniden alevlendirebilecek cinsten. Bilgide, saldırı listesinde Rusya’nın eksik olmasına dikkat çekiliyor. Bunun nedeni Rus firmalarının siber saldırılara karşı çok dikkatli olması değil, tersine bu ülkede bulunduğu tahmin edilen çok sayıda saldırganın kendi ülkelerini hedef almaması.

Türkiye de hedefler arasında

Yukarıdaki ülkeler arasında Türkiye’nin olmaması, saldırıya uğramadığımız anlamına gelmiyor. Tersine, Türkiye güçlü internet altyapısı ve politik konumuyla ana hedefler arasında. Küresel alanda birçok firma prestij sebebiyle saldırıları gizli tutuyor. Ama Türkiye’de de birçok firma saldırıya maruz kalıyor.

Nelere dikkat edilmesi gerektiği konusunda güvenlik uzmanları Süleyman Özarslan ve Emre Tınaztepe’nin yorumlarını içeren Cryptolocker konulu eski bir haberime göz atabilirsiniz.